Sistem Keamanan Komputer

Sistem Keamanan Komputer

Sistem keamanan komputer merupakan sebuah perisai yang dibuat untuk melindungi dari berbagai serangan yang tentunya sangatlah tidak kita inginkan. Semakin maraknya pengguna komputer pada saat ini, kita sebagai pengguna komputer sangatlah membutuhkan yang namanya sistem keamanan komputer.

Apalagi ditambah dengan saling terhubungnya antara pengguna yang satu dengan pengguna yang lain yang kini telah menyebar sampai ke penjuru dunia melalui internet, tentu kita tidak mau apabila seseorang berbuat yang tidak kita inginkan kepada kita.

Sistem keamanan komputer berkaitan erat dengan yang namanya penjagaan dan pertahanan diri dari serangan, gangguan, maupun ancaman. Bagi sebagian orang awam, sistem pertahanan ini sering juga disebut dengan istilah antivirus.

Meskipun sistem keamanan ini sangatlah berarti bagi kita agar para penjahat komputer sulit untuk mengganggu kita, namun hal ini tidak menjamin bahwa kita dalam keadaan aman yang sepenuhnya. Namun setidaknya program ini telah meminimalisir terjadinya gangguan yang mengancam kita setiap saat.

Aspek Penting dalam Sistem Keamanan Komputer

Dalam sistem keamanan komputer terdapat beberapa aspek penting yang perlu kita perhatikan, meliputi:

Privacy

Privasi adalah aspek yang paling utama yang perlu mendapat perlindungan dalam sebuah komputer. Hal yang berbau rahasia pribadi tentunya tidak ingin bila suatu saat harus terbeberkan oleh orang yang tidak bertanggung jawab.

Confidentiality

Aspek ini juga bersifat pribadi, hanya saja bisa tetap tersebar meskipun sudah kita amankan. Yang tergolong dalam aspek ini mencakup biodata pribadi seperti, nama lengkap, alamat rumah, dan sebagainya. Tentu saja ada tujuan lain mengapa privasi yang satu ini disebar luaskan.

Integrity

Aspek ini lebih ditekankan pada sebuah informasi yang tidak boleh diketahui dan diubah oleh pihak lain. Pada kebanyakan kasus yang sering muncul adalah pada penyadapan e-mail yang sedang dikirim. Kemungkinan yang terjadi adalah isi dari suatu e-mail akan berubah pada saat di baca oleh penerima.

Autentication

Aspek ini menyangkut mengenai keautentikan data disaat kita mengakses masuk pada sebuah sistem. Contohnya kita memerlukan suatu data dan password yang benar – benar valid untuk masuk kedalam sebuah sistem.

Antisipasi

Salah satu cara untuk mendukung dan melaksanakan keamanan pada komputer adalah dengan mengadakan pertahanan, pengawasan, dan tidak sembarangan melakukan hal yang bisa merugikan. Hal ini dapat dilakukan dengan cara memasang berbagai antivirus, antimalware, firewall, dan berbagai software lain.

Cara lain adalah membatasi gerak, misalkan tidak menancapkan sembarang flashdisk, tidak sembarangan mendownload file melalui internet yang jelas sekali dapat membahayakan komputer.sumber:https://tekno-hp.blogspot.co.id/2015/03/sistem-keamanan-komputer.html

Faktor Penyebab Gangguan Keamanan Komputer

- Human error

- Kelemahan hardware

- Kelemahan software

- Kelemahan sistem jaringan

Gangguan Keamanan Komputer

- DOS / DDOS, Denial of Services dan Distributed Denial of Services adalah sebuah metode serangan yang

bertujuan untuk menghabiskan sumber daya sebuah peralatan jaringan komputer sehingga

layanan jaringan komputer menjadi terganggu. - Paket Sniffing, sebuah metode serangan dengan cara mendengarkan seluruh paket yang lewat pada sebuah media komunikasi, baik itu media kabel maupun radio. Setelah paket-paket yang lewat itu didapatkan, paket-paket tersebut kemudian disusun ulang sehingga data yang dikirimkan oleh sebuah pihak dapat dicuri oleh pihak yang tidak berwenang.

- IP Spoofing, sebuah model serangan yang bertujuan untuk menipu seseorang. Serangan ini dilakukan dengan cara mengubah alamat asal sebuah paket, sehingga dapat melewati perlindungan firewall dan menipu host penerima data.

- DNS Forgery, Salah satu cara yang dapat dilakukan oleh seseorang untuk mencuri data-data penting orang lain adalah dengan cara melakukan penipuan. Salah satu bentuk penipuan yang bisa dilakukan adalah penipuan data-data DNS.

- Trojan Horse, program yang disisipkn tanpa pengetahuan si pemilik komputer, dapat dikendalikan dari jarak jauh & memakai timer

- Probe : Usaha yang tak lazim untuk memperoleh akses ke dalam suatu sistem/ untuk menemukan informasi tentang sistem tersebut. Dapat dianalogikan sebagai usaha untuk memasuki sebuah ruangan dengan mencoba-coba apakah pintunya terkunci atau tidak

- Scan : kegiatan probe dalam jumlah besar dengan menggunakan tool secara otomatis. Tool tersebut secara otomatis dapat mengetahui port-port yang terbuka pada host lokal/host remote, IP address yang aktif bahkan bisa untuk mengetahui sistem operasi yang digunakan pada host yang dituju

- Account Compromise : penggunaan account sebuah komputer secara ilegal oleh seseorang yang bukan pemilik account tersebut. Account Compromise dapat mengakibatkan korban mengalami kehilangan atau kerusakan data.

- Root Compromise : mirip dengan account compromise, dengan perbedaan account yang digunakan secara ilegal adalah account yang mempunyai privelege sebagai administrator sistem. Akibat yang ditimbulkan bisa mengubah kinerja sistem, menjalankan program yang tidak sah.

Dalam internetworking beberapa jenis gangguan dikenal dengan istilah:

- Hacking berupa peng rusakan pada infrastruktur jaringan yang sudah ada, misalnya pengrusakan pada sistem dari suatu server.

- Phishing berupa pemalsuan terhadap data resmi dilakukan untuk hal yang berkaitan dengan pemanfaataanya.

- Deface adalah perubahan terhadap tampilan suatu website secara illegal.

- Carding adalah pencurian data terhadap identitas perbankan seseorang, misalnya pencurian nomor kartu kredit, digunakan untuk memanfaatkan saldo yang terdapat pada rekening tersebut untuk keperluan belanja online.

- Snooping

Snooping adalah suatu pemantauan elektronik terhadap jaringan digital untuk mengetahui password atau data lainnya. Ada beragam teknik snooping atau juga dikenal sebagai eavesdropping, yakni: shoulder surfing (pengamatan langsung terhadap display monitor seseorang untuk memperoleh akses), dumpster diving (mengakses untuk memperoleh password dan data lainnya), digital sniffing (pengamatan elektronik terhadap jaringan untuk mengungkap password atau data lainnya). Penanggulangannya adalah dengan mengubah skema sandi atau menggunakan perangkat monitoring network untuk mengembalikan ke petunjuk semula. - Spam

Spam adalah e-mail yang tidak diminta datang ke dalam kotak surat penerima. Dalam tesis kasus, pengirim menemukan cara untuk membuat e-mail seperti spam dengan harapan bahwa penerima mengunjungi situs Web, di mana virus dapat didownload ke komputer mereka. Pada akhirnya, spam dapat menimbulkan ketidaknyamanan bagi para pengguna situs web. Orang yang menciptakan spam elektronik disebut spammers. Bentuk spam yang dikenal secara umum meliputi : spam surat elektronik, spam pesan instan, spam Usenet newsgroup, spam mesin pencari informasi web (web search engine spam), spam blog, spam wiki, spam iklan baris daring, spam jejaring sosial. - Spoofing

Spoofing adalah pemalsuan IP Address untuk menyerang sebuah server di internet yaitu dengan cara menggunakan alamat email seseorang atau tindakan penyusupan dengan menggunakan identitas resmi secara ilegal. Dengan menggunakan identitas tersebut, penyusup akan dapat mengakses segala sesuatu dalam jaringan ini biasanya para hacker/cracker sering menggunakan cara ini. Spoofing merupakan teknik yang digunakan untuk memperoleh akses yang tidak sah ke suatu komputer atau informasi, dimana penyerang berhubungan dengan pengguna dengan berpura-pura memalsukan bahwa mereka adalah host yang dapat dipercaya. - Phishing

Dalam komputer, pengelabuan (Inggris: phishing) adalah suatu bentuk penipuan yang dicirikan dengan percobaan untuk mendapatkan informasi peka, seperti kata sandi dan kartu kredit, dengan menyamar sebagai orang atau bisnis yang tepercaya dalam sebuah komunikasi elektronik resmi, seperti surat elektronik atau pesan instan. Istilah phishing dalam bahasa Inggris berasal dari kata fishing (‘memancing’), dalam hal ini berarti memancing informasi keuangan dan kata sandi pengguna. - Pharming

Situs palsu di internet, merupakan sebuah metode untuk mengarahkan komputer pengguna dari situs yang mereka percayai kepada sebuah situs yang mirip. Pengguna sendiri secara sederhana tidak mengetahui kalau dia sudah berada dalam perangkap, karena alamat situsnya masih sama dengan yang sebenarnya. - Cookies

HTTP cookie, web cookie, atau cookie adalah serangkaian teks yang dikirimkan oleh server ke penjelajah web yang kemudian akan mengirimkannya kembali tanpa diubah ke server setiap kali penjelajah web mengakses situs web. HTTP cookies digunakan untuk melakukan otentikasi, penjejakan, dan memelihara informasi spesifik dari para pengguna, seperti preferensi pengguna atau daftar keranjang belanja elektronik mereka. Cookies yang masih tersimpan di komputer dapat mempercepat akses ke situs web yang bersangkutan. Namun demikian, cookies dapat mengurangi ruang di cakram keras komputer dan memberi peluang bagi spyware yang menyebar melalui cookies untuk masuk ke komputer. Cookies juga dapat menjadi kelemahan bagi situs yang membutuhkan akses log in yang terenkripsi, karena pada Shared Computer, Cookies bisa menjadi musuh utama keamanan, yang membuat kita bisa masuk ke halaman orang lain tanpa memasukkan password apapun, bahkan jikalau passwordnya sudah diganti. - Spyware

Spyware adalah istilah teknologi informasi dalam bahasa Inggris yang mengacu kepada salah satu bentuk perangkat lunak mencurigakan (malicious software/malware) yang menginstalasikan dirinya sendiri ke dalam sebuah sistem untuk mencuri data milik pengguna. Spyware merupakan turunan dari adware, yang memantau kebiasaan pengguna dalam melakukan penjelajahan Internet untuk mendatangkan “segudang iklan” kepada pengguna. Tetapi, karena adware kurang begitu berbahaya (tidak melakukan pencurian data), spyware melakukannya dan mengirimkan hasil yang ia kumpulkan kepada pembuatnya (adware umumnya hanya mengirimkan data kepada perusahaan marketing). sumber:http://henripuspitasari.blogspot.co.id/2012/12/jenis-jenis-gangguan-keamanan-komputer.html

Cara Protective

Cache pada web browser digunakan untuk menyimpan halaman website, gambar atau content download secara sementara pada komputer agar ketika kita akan berpindah halaman akan terasa lebih cepat, karena halaman-halaman website yang sudah pernah di kunjungi akan tersimpan tanpa harus di load ulang saat akan mengaksesnya kembali.

Cookies adalah data yang tersimpan pada komputer ketika kita melakukan login pada email ataupun login pada halaman-halaman website lainnya.

Jika Chace tersimpan terlalu banyak maka akan memperkecil space pada media penyimpanan data (Hardisk), kemudian jika Cookies tidak dihapus maka data username serta account suatu email atau data untuk masuk ke halaman admin akan tetap tersimpan, ini dapat membahayakan jika komputer digunakan oleh orang banyak, orang lain bisa saja mengetahui username serta password anda melalui cookies.

Berikut cara – Cara Menghapus Cache dan Cookies Pada Berbagai Web Browser seperti Mozilla Firefox, Google Chrome, Opera dan Safari :

Cara menghapus Cookies pada browser Mozilla Firefox :

1. Pilih tools menu pada bagian atas browser mozilla, Click “Tools” -> “Options”

2. Pilih “Privacy” pada menu.

3. Pada bagian Firefox will pilih “Use custom settings for history”

4. Pilih “Show Cookies”

5. Pilih Cookies yang terdapat pada list yang muncul kemudian klik “Remove Cookies” untuk menghapus cookies pada list satu persatu namun untuk dapat menghapus semua cookies yang terdaftar anda dapat memilih “Remove All Cookies”

6. Pilih “OK atau Close”

CARA CEPAT = Tekan ( Ctrl + Shift + Del )

Cara menghapus Cache pada browser Mozilla Firefox :

1. Pilih tools menu pada bagian atas browser mozilla, Click “Tools” -> “Options”

2. Pilih “Advance” pada menu.

3. pilih “Network” pada bagian sub menu.

4. Pilih “Clear Now” pada bagian offlone storage

5. Pilih “OK atau Close”

CARA CEPAT = Tekan ( Ctrl + Shift + Del )

Cara menghapus Chace dan Cookies pada browser Google Chrome :

1. Pilih tombol berbentuk “kunci inggris” pada sisi kanan atas.

2. Pilih “Tools”.

3. Pilih “Clear Browsing Data”.

4. Pilih “Cache dan Cookies”.

5. Pilih “Clear Browsing Data”

CARA CEPAT = Tekan ( Ctrl + Shift + Del )

Cara menghapus Cache pada browser Opera :

1. Pilih tanda “Opera” pada bagian kiri atas.

2. Pilih “Settings”.

3. Pilih “preferences”.

4. Pada sub menu preferences silahkan anda pilih “Advanced”.

5. Pilih “History”

6. Pilih “Empty Now” dan “Clear”

7. “Ok”

Cara menghapus Cookies pada browser Opera :

1. Pilih tanda “Opera” pada bagian kiri atas.

2. Pilih “Settings”.

3. Pilih “preferences”.

4. Pada sub menu preferences silahkan anda pilih “Advanced”.

5. Pilih “Cookies”

6. Pilih “Manage Cookies”

7. Setelah itu anda tentukan daftar cookies apa saja yang akan di hapus lalu pilih “Delete”

8. “Close”

Cara menghapus Cache dan Cookies pada browser Safari :

1. Pilih tanda “Gear” pada bagian kanan atas.

2. Pilih “Preferences”.

3. Pada sub menu preferences pilih “Privacy”.

4. Pilih “Remove All Website Data” Pada bagian Cookies and other website data.

sumber: https://kb.qwords.com/2012/03/menghapus-chace-dan-cookies-pada-browser/

Macam-Macam Virus dan Penyebabnya

Rian.vbs

Virus VBScript ini memiliki ukuran 3788 bytes. Saat menginfeksi, ia akan menciptakan file baru autorun.inf dan RiaN.dll.vbs pada setiap root drive yang terpasang di komputer korban, termasuk Flash Disk. Komputer yang terinfeksi oleh virus ini, caption dari Internet Explorer akan berubah menjadi “Rian P2 Humas Cantiq.

Virus: W32/Zafi-B

Virus ini menyerang peer-to-peer (P2P) dan email virus akan dicopy dengan sendirinya pada sistem folder windows yang akan diberi nama otomastis secara acak.

Virus Boot Sector

Virus ini mempunyai cara kerja yaitu menginfeksi boot sector harddisk (boot sector merupakan sebuah daerah dalam hardisk yang pertama kali diakses saat komputer dihidupkan). Jika virus boot sector ini aktif, pengguna tidak akan bisa membooting komputernya secara normal.

Virus E-mail

Virus ini mempunyai cara kerja yaitu menyebar melalui e-mail (biasanya dalam bentuk file lampiran/attachment). Virus memiliki ciri khusus berupa ekstensi .scr, .exe, .pif, atau .bat.

Apabila Virus ini aktif, maka dia akan mengirimkan dirinya sendiri ke berbagai nama alamat e-mail yang terdapat dalam buku alamat pengguna.

Virus Multipartite

Virus ini mempunyai cara kerja yaitu menginfeksi file-file komputer sekaligus boot sector pada harddisk. Virus jenis ini akan menimbulkan banyak masalah karena menyebabkan kerusakan yang fatal.

Virus File

Virus ini mempunyai cara kerja yaitu menginfeksi aplikasi atau dokumen yang ada dalam komputer anda. Saat aplikasi yang terinfeksi tersebut dijalankan, maka virus ini akan menyebar dengan cara menginfeksi semua file atau dokumen yang diakses oleh aplikasi tersebut.

Virus Polimorfis

Virus ini mempunyai cara kerja yang unik yaitu virus ini dapat mengubah kode dirinya (berganti wujud) saat menyebarkan diri ke komputer lain.

Virus jenis lebih sulit dideteksi karena mempunyai sifat seperti itu.

Virus Siluman (stealth virus)

Virus ini mempunyai cara kerja yaitu dia mampu Menyembunyikan dirinya dengan cara membuat sebuah file yang terinfeksi seolah-olah file tersebut tidak terinfeksi.

Virus Makro

Virus ini mempunyai cara kerja yaitu menginfeksi Aplikasi Microsoft Office, seperti Word dan Excel.

Biasanya Dokumen yang terinfeksi oleh Virus Makro akan memodifikasi perintah yang ada di Microsoft Office seperti perintah “Save” untuk menyebarkan dirinya saat perintah tersebut dijalankan.

Virus: Trojan.Lodear

Trojan Horse menyerang apabila kita mendownload data dari internet. Virus ini akan menginjeksi file. dll ke internetexplorer.exe yang menyebabkan ketidakstabilan sistem.

Virus: W32.Beagle.CO@mm

Adalah virus yang mengirimkan email massal terhadap situs yang mempunyai tingkat keamanan rendah. Virus ini dapat menghapus kunci-kunci registry dan bagian-bagiannya dan mungkin memblok akses ke jaringan keamanan website.

Virus: Backdoor.Zagaban

Virus trojan yang satu ini menginjeksi komputer tertentu untuk digunakan sebagai tempat berlindung untuk merusak network atau jaringan terkait.

Virus: W32/Netsky-P

Virus ini mampu menyebarkan email massal dengan sendirinya kepada alamat email yang diproduksi oleh suatu file pada PC / local drive.

Virus: W32/Mytob-GH

Virus penyebar email massal dan merupakan Trojan untuk IRC pada komputer berbasis Windows. Pesan-pesan dikirimkan oleh virus ini dengan judul yang dipilih secara acak dari list yang sudah ada seperti : peringatan pembatasan suatu akun, suspensi akun email, ukuran keamanan, member support, peringatan penting.

Virus: W32/Mytob-EX

Virus yang menyebarkan email massal dan Trojan IRC yang mirip dengam W32-mytob-gh. W32/mytob-ex terus menerus di belakang layar, menyediakan pintu belakang bagi server yang untuk menjangkau komputer lain via IRC channel. Virus ini menyebar dengan sendirinya terutama kepada attachments email address.

Virus: W32/Mytob-AS, Mytob-BE, Mytob-C, and Mytob-ER

Keluarga virus ini mempunyai karasteristik yang sama atas apa yang mereka lakukan. Mereka menyebarkan email massal yang bisa dikendalikan melalui Internet Relay Chat (IRC) network. Sebagai tambahan, mereka bisa menyebarkan email melalui bermacam-macam sistem operasi komputer yang lemah seperti LSASS (MS04-011)

Virus Bagle.BC

Virus Bagle BC ini termasuk salah satu jenis virus yang berbahaya dan telah masuk peringkat atas jenis virus yang paling cepat mempengaruhi komputer kita. Beberapa jam sejak keluarnya virus ini, sudah terdapat 2 buah varian Bagle ( Bagle BD dan BE )yang menyebar melalui e-mail, jaringan komputer dan aplikasi P2P. Virus ini menyebar melalui e-mail dengan berbagai subyek berbeda. Menurut suatu penelitian dari Panda Software virus Bagle BC ini menyusup ke dalam e-mail dengan subyek antara lain : Re:, Re:Hello, Re:Hi, Re:Thank you, Re:Thanks. Attachment-nya juga bermacam-macam, antara lain : .com, .cpl, .exe, .scr. Virus Bagle BC juga mampu untuk menghentikan kerja program-program antivirus.

Backdoor Alnica

Virus yang juga berbahaya ini merupakan salah satu tipe virus Trojan Horse. Merupakan salah satu virus backdoor yang jika berhasil menginfeksi komputer akan mampu melakukan akses dari jarak jauh dan mengambil segala informasi yang diinginkan oleh si penyerang. Sistem operasi yang diserang oleh virus tersebut antara lain : Windows 200, Windows 95, Windows 98, Windows Me, Windows NT dan Windows XP. Virus ini berukuran sebesar 57.856 byte.

Trojan di Linux

Para pengguna linux Red Hat diharapkan untuk berhati-hati terhadap PATCH yang dikirm melalui e-mail dengan alamat “security@redhat.com” karena itu sebenarnya bukannya patch security tetapi virus Trojan yang bisa mengacaukan sistem keamanan. E-mail peringatan dari Red Hat biasanya selalu dikirim dari alamat “secalert@redhat.com” dan ditandatangani secara digital. Virus ini juga pernah menyerang sistem keamanan Windows tahun 2003 dengan subyek menawarkan solusi keamanan.

Virus Compiler

Virus yang sudah di compile sehingga dapat dieksekusi langsung. Ini adalah virus yang pertama kali muncul di dunia komputer, dan mengalami perkembangan pesat sekarang. Virs pertama ini sangatlah sulit dibasmi karena dibuat dengan bahasa rendah, assembler. Memang bahasa ini cocok untuk membuat virus namun sangatlah susah menggunakannya. Keunggulan dari virus ini adalah mampu melakukan hampir seluruh manipulasi yang mana hal ini tidak selalu dapat dilakukan oleh virus jenis lain karena lebih terbatas. sumber: https://zulfatika.wordpress.com/2012/11/29/macam-macam-virus-komputer/

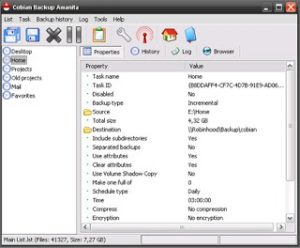

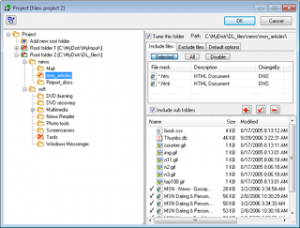

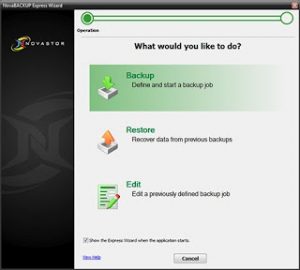

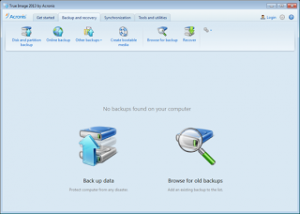

Backup Data

8. Acronis True Image 2013

Enkripsi

Enkripsi adalah suatu metode yang digunakan untuk mengkodekan data sedemikian rupa sehingga keamanan informasinya terjaga dan tidak dapat dibaca tanpa di dekripsi (kebalikan dari proses enkripsi) dahulu. Encryption berasal dari bahasa yunani kryptos yang artinya tersembunyi atau rahasia.

Dikarenakan enkripsi telah digunakan untuk mengamankan komunikasi di berbagai negara, hanya organisasi-organisasi tertentu dan individu yang memiliki kepentingan yang sangat mendesak akan kerahasiaan yang menggunakan enkripsi. Di pertengahan tahun 1970-an, enkripsi kuat dimanfaatkan untuk pengamanan oleh sekretariat agen pemerintah Amerika Serikat pada domain publik, dan saat ini enkripsi telah digunakan pada sistem secara luas, seperti Internet e-commerce, jaringan Telepon bergerak dan ATM pada bank.

Enkripsi dapat digunakan untuk tujuan keamanan, tetapi teknik lain masih diperlukan untuk membuat komunikasi yang aman, terutama untuk memastikan integritas dan autentikasi dari sebuah pesan. Contohnya, Message Authentication Code (MAC) atau digital signature. Penggunaan yang lain yaitu untuk melindungi dari analisisjaringan komputer.

Manfaat Enkripsi

- Beberapa manfaat yang bisa didapatkan dari enkripsi ini adalah :

- Kerahasiaan suatu informasi terjamin

- Menyediakan authentication dan perlindungan integritas pada algoritma checksum/hash

- Menanggulangi penyadapan telepon dan email

- Untuk digital signature. Digital signature adalah menambahkan suatu baris statemen pada suatu elektronik copy dan mengenkripsi statemen tersebut dengan kunci yang kita miliki dan hanya pihak yang memiliki kunci dekripsinya saja yang bisa membukanya.

- Untuk digital cash

Kerugian Enkripsi

Penyalahgunaan dan kerugian dari enkripsi adalah:

- Penyandian rencana teroris

- Penyembunyian record criminal oleh seorang penjahat

- Pesan tidak bisa dibaca bila penerima pesan lupa atau kehilangan kunci (decryptor).

Macam-macam Enkripsi pada pemrograman website

Berikut ada beberapa macam metode enkripsi yang dapat anda digunakan pada pemrograman website seperti PHP, ASP dan yang lainnya.

1. Metode Enkripsi MD2

- Message-Digest algortihm 2 (MD2) adalah fungsi hash cryptographic yang dikembangkan oleh Ronald Rivest pada tahun 1989′

- Algoritma dioptimalkan untuk komputer 8-bit. MD2 yang ditetapkan dalam RFC 1319.

- Meskipun algoritma lainnya telah diusulkan sejak dulu, seperti MD4, MD5 dan SHA, bahkan sampai dengan 2004 [update] MD2 tetap digunakan dalam infrastruktur kunci publik sebagai bagian dari sertifikat yang dihasilkan dengan MD2 dan RSA.

2. Metode Enkripsi MD4

- Message-Digest algortihm 4(seri ke-4) yang dirancang oleh Profesor Ronald Rivest dari MIT pada tahun 1990. Panjangnya adalah 128 bit.

- MD4 juga digunakan untuk menghitung NT-hash ringkasan password pada Microsoft Windows NT, XP dan Vista.

3. Metode Enkripsi MD5

- MD5 adalah salah satu dari serangkaian algortima message digest yang didesain oleh Profesor Ronald Rivest dari MIT (Rivest, 1994).

- Saat kerja analitik menunjukkan bahwa pendahulu MD5 yaitu MD4 mulai tidak aman, MD5 kemudian didesain pada tahun 1991 sebagai pengganti dari MD4 (kelemahan MD4 ditemukan oleh Hans Dobbertin).

- Dalam kriptografi, MD5 (Message-Digest algortihm 5) ialah fungsi hash kriptografik yang digunakan secara luas dengan hash value 128-bit.

- Pada standart Internet (RFC 1321), MD5 telah dimanfaatkan secara bermacam-macam pada aplikasi keamanan, dan MD5 juga umum digunakan untuk melakukan pengujian integritas sebuah file.

4. Metode Enkripsi SHA

- SHA adalah serangkaian fungsi cryptographic hash yang dirancang oleh National Security Agency (NSA) dan diterbitkan oleh NIST sebagai US Federal Information Processing Standard.

- SHA adalah Secure Hash Algoritma. Jenis-jenis SHA yaitu SHA-0, SHA-1, dan SHA-2.

- Untuk SHA-2 menggunakan algoritma yang identik dengan ringkasan ukuran variabel yang terkenal sebagai SHA-224, SHA-256, SHA-384, dan SHA-512.

5. Metode Enkripsi RC4

- RC4 merupakan salah satu jenis stream cipher, yaitu memproses unit atau input data pada satu saat. Unit atau data pada umumnya sebuah byte atau bahkan kadang kadang bit (byte dalam hal RC4).

- Dengan cara ini enkripsi atau dekripsi dapat dilaksanakan pada panjang yang variabel.

- RC4 adalah penyandian stream cipher yang dibuat oleh Ron Riverst pada tahun 1987 untuk pengamanan RSA.

- Algoritmanya didasarkan pada permutasi acak.

6. Metode Enkripsi Base64

- Base64 adalah sistem untuk mewakili data mentah byte sebagai karakter ASCII.

- Base64 menyediakan 6-bit encoding 8-bit ASCII karakter.

- Base64 merupakan format yang dicetak menggunakan karakter, memungkinkan binari data yang akan dikirim dalam bentuk dan email, dan akan disimpan di database atau file.

sumber: http://irpantips4u.blogspot.co.id/2012/11/enkripsi-pengertian-manfaat-kerugian-macam.html